אילו לקחים נדרש ללמוד מהמלחמה באוקראינה ובמלחמת “חרבות ברזל”?

המלחמה בין רוסיה לאוקראינה, שבימים אלה העולם מציין לה שנתיים, לימדה את העולם על שדה הקרב של העתיד, בין השאר גם בהיבטים של לוחמת הסייבר, והביאה לסדר היום את החשיבות היתרה של ההגנה על משאבי המחשוב בזמן מלחמה. את הלקחים של אותה מלחמה רחוקה באירופה עלינו ללמוד וליישם גם כאן, תוך כדי ובמהלך מלחמת "חרבות ברזל", שנכפתה עלינו ב-7 באוקטובר

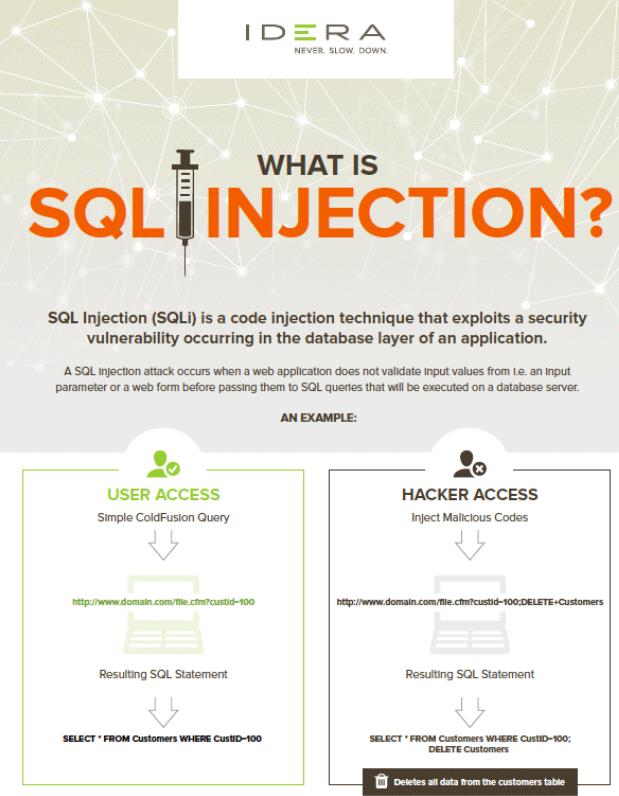

הגנה על משאבי המחשוב של מדינה בזמן מלחמה מקבלת משנה חשיבות וקריטית במיוחד להתנהלות בטוחה של ארגונים, אך גם של המדינה, בזמנים מאתגרים. התקפות סייבר יכולות לפגוע בתחושת הביטחון של תושבי המדינה, לזרוע אנדרלמוסיה, ויתרה מכך גם לפגוע הלכה למעשה בפעולות הצבאיות והאזרחיות, ואף בכלכלת המדינה, במקרה של פגיעה בתשתיות דיגיטל לאומיות.

הגנה על משאבי המחשוב בשעת חירום

בעת מלחמה חשוב מאוד להשתמש במספר אמצעים על מנת להגן על משאבי המחשוב הלאומיים, לדוגמה:

- להצטייד באמצעי פיקוח וזיהוי, כגון במערכות חכמות וכלים אוטומטיים ה”מאזינים” לתנועות חשודות או לפעילות לא רגילה ברשתות המחשבים.

- פיתוח שיטות זיהוי חדשניות, כמו השמה של אלגוריתמים לחיפוש והבנת התנהגות, שעשויות להביא לזיהוי מוקדם של התקפות.

- הוספה ודיוק של בקרות גישה במזהים מיוחדים על מנת למנוע כניסה לא רצויה למשאבים הקריטיים.

- הגנה פיזית על מכונות ומחשבים, מיקומם בסביבה מאובטחת, מוגנת, מבודדת ומנוטרת כך שיהיה קושי לפרוץ אליהם.

- גיבוי המידע, מערכות המידע והתשתיות והנגשת העתק זמין לשחזור שלהם בכל רגע נתון.

- שימוש בטכניקות הצפנה על מנת להגן על מידע רגיש.

למרות שאת כל הפעולות הללו נדרשים ה-CISO ברמת הארגון וגופי הגנת הסייבר הלאומיים ברמת המדינה לבצע כחלק מהשגרה שלהם, הרי שבעת מלחמה רמת הזמינות ותקינות מערכות המידע, ציוד ה-IT ברמה הפיזית ושלמות המידע הרגיש, מקבלים חשיבות גבוהה במיוחד.

תהליך הניטור כחלק אינטגרלי מההגנה

את כלל תהליכי ההגנה המפורטים מעלה מלווה תהליך הניטור, שהינו רוחבי ורלוונטי מאין כמוהו בכל אחד מרבדי ההגנה. תהליך הניטור בעת מלחמה הינו בעלת חשיבות מבצעית, למעשה אפילו קריטית, וזמינותו נדרשת ב-SLA מיידי, וברמת אמינות של 100%.

ניטור משאבי מחשוב בעת מלחמה הוא חלק בלתי נפרד ממאמצי ההגנה והאבטחה של מדינה. תהליכי ניטור בריאים ישולבו בצורה בלתי נפרדת בכל מערכת המשמשת אמצעי לחימה או אמצעי תומך לחימה, החל מניטור הגישה הפיזית למשאבים, דרך ניטור אמצעי טכנולוגיה תפעולית (OT) ועד להגנה על מערכות המידע (IT).

תהליכי ניטור איכותיים, מצריכים איסוף פרטים, ניתוח, ופעולה מידית במגוון תחומים על מנת לזהות, להתמודד, להתריע ולעיתים אף למנוע איומים, הן ברמת כשלים טכנולוגיים, והן ברמת איומי סייבר.

ניטור זירת הסייבר צריך לכלול זיהוי ותגובה מהירים לתקיפות דיגיטליות כדי למנוע נזקים למערכות התשתית והדיגיטל של המדינה.

מהם הסעיפים המרכזיים בתהליך הניטור?

תהליכי ניטור איכותיים לרוב יכללו:

- זיהוי ממוקד של אירועים, התנהגויות חריגות, כשלים בביצוע, אי זמינות ואי תקינות בסביבה בה הם פועלים.

- ניטור משאבים ותפקוד אפקטיבי.

- ניתוח של הנתונים שזוהו וסיווגם לפי רמת החומרה והקטגוריה לה הם נוגעים.

- ניטור ייעודי לשמירה על אבטחת המידע של משאבים לטובת הגנה מפני התקפות ע”י ניטור המאפשר זיהוי איומי סייבר כמו נטרול שרתים, גניבת נתונים ותקיפות מסוג מניעת שירות (Denial of Service).

- הקמת מערכות התראה אוטומטיות משולבות בינה רשתית.

- שימוש בכלי תחקור.

- איחוד, אינטגרציה וקונסולידציה של מוצרי ניטור שונים, תוך מניעת התרעות שווא וכפילות התרעות, והצגת המידע המזוקק במסך מרכזי אחוד.

- הכשרת צוות ארגוני ייעודי לצפייה ותפעול שוטף של מערכות ניטור ומתן הודעות ואזהרות למשתמשים – הן משתמשים פנימיים ובמידת הצורך גם משתמשים חיצוניים.

לסיכום, שמירה על מערך ניטור תקין, מתוחזק כראוי הינו הכרחי להתנהלות תקינה ומדויקת ומשפר את יכולות הלמידה, ההגנה ויכולת התגובה, וכמובן מביא לשיפור ניהול המשאבים האנושיים והטכנולוגיים בזמן אמת. על אחת כמה וכמה כאשר מדובר על מצב מלחמה, וכאשר המלחמה הזו מתארכת – שנים כפי שאנו רואים בדוגמא הרוסית-אוקראינית וחודשים בדוגמא המקומית שלנו.

.png)

.png)

-min.jpg)

.jpg)

mVXK.jpg)

.jpg)

.jpg)

.png)

.jpg)

.jpg)

.png)

.png)

.jpg)

.jpg)

.png)

.png)

.png)

.png)

.jpg)

.jpg)